Urmărirea proximității descentralizată pentru păstrarea confidențialității

Urmărirea proximității descentralizată-păstrarea confidențialității (DP-3T, stilizată ca ) Este un protocol open-source dezvoltat ca răspuns la COVID-19 pandemie , pentru a facilita identificarea contactilor din partea participanților infectate. [1] Protocolul, precum și protocolul Pan-European Privacy-Preserving Proximity Tracing (PEPP-PT), utilizează Bluetooth Low Energy pentru a urmări și înregistra întâlnirile cu alți utilizatori. [2] [3] Protocoalele diferă în mecanismul lor de raportare: PEPP-PT solicită clienților să încarce jurnalele de contacte pe un server central de raportare și în timp ce pe DP-3T serverul central de raportare nu are niciodată acces la jurnalele contactelor și nici nu este responsabil pentru prelucrarea și comunicarea contactelor făcute clienților. Întrucât jurnalele de contact nu sunt transmise niciodată unor terțe părți, are avantaje importante de confidențialitate față de abordarea PEPP-PT, [4] [5] [6], cu toate acestea, acestea implică costuri care necesită mai multă putere de procesare din partea clientului pentru procesarea rapoartelor privind infecțiile. [7]

Potrivit Google , proiectul de urmărire a contactelor Google / Apple a fost „puternic inspirat” de protocolul DP-3T. [8] [9]

Aplicațiile SDP și calibrare DP-3T intenționează să accepte API-urile Apple / Google imediat ce sunt lansate pe dispozitivele iOS și Android. [10] [11]

La 21 aprilie 2020, Oficiul Federal Suedez pentru Sănătate Publică a anunțat că cererea națională de urmărire a contactelor cu coronavirus se va baza pe DP-3T. [12] La 22 aprilie 2020, Crucea Roșie austriacă, lider de proiect al aplicației naționale de urmărire a contactelor digitale, și-a anunțat migrarea către abordarea DP-3T. [13] Estonia a confirmat, de asemenea, că aplicația sa se va baza pe DP-3T. [14] La 28 aprilie 2020, Finlanda a anunțat că testează o versiune a DP-3T numită „Ketju”. [15] În Germania , aplicația națională se bazează pe DP-3T și a fost dezvoltată de SAP SE și Deutsche Telekom împreună cu CISPA, care este una dintre organizațiile care au creat protocolul. [16]

Prezentare generală

Protocolul DP-3T funcționează pe baza ID-urilor efemere (EphID, trans . ID-uri temporare ), adică șiruri semi-aleatorii care identifică în mod unic clienții și care se schimbă din când în când. [17] Când doi clienți se întâlnesc, își schimbă EphID-urile și le stochează local într-un jurnal de contacte. [18] Când un utilizator testează pozitiv pentru infecție, un raport este trimis la un server central. Fiecare client din rețea colectează apoi rapoarte de pe server și verifică în mod independent jurnalele sale de contact pentru orice EphID-uri prezente în raportul serverului. Dacă se găsește o potrivire pentru un EphID, aceasta înseamnă că utilizatorul a intrat în contact strâns cu un pacient infectat și, prin urmare, este notificat de client (adică aplicația). Deoarece fiecare dispozitiv verifică jurnalele de contact la nivel local și, astfel, jurnalele de contact nu sunt transmise niciodată unor terțe părți, serverul central de raportare nu poate de la sine să verifice identitatea sau jurnalul de contact al niciunui client din rețea. Acest lucru este în contrast cu protocoalele concurente, cum ar fi PEPP-PT, unde serverul central de raportare primește și procesează jurnalele de contact ale clientului. [19]

La fel ca protocolul TCN și numerele sale de contact temporare, protocolul DP-3T utilizează ID-uri temporare pe 16 octeți (EphID) pentru a identifica în mod unic dispozitivele care se află în imediata apropiere a unui client. Aceste EphID-uri sunt înregistrate local pe dispozitivul de recepție și nu sunt transmise niciodată către terți.

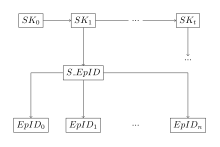

Pentru a genera un EphID, mai întâi un client generează o cheie secretă care se schimbă zilnic ( ) prin calcul , unde este este o funcție hash criptografică (cum ar fi SHA-256 ). este calculat de un algoritm folosind o cheie secretă standard, de exemplu prin Ed25519 . Clientul va folosi în timpul zilei pentru a genera o listă de EphID-uri. La începutul zilei, un client va genera o listă de dimensiuni locale de noi EphID-uri care trebuie transmise în timpul zilei, unde este durata unui EphID în minute. Pentru a împiedica terții să stabilească modele de mișcare, urmărind identificatorii pe o zonă mare, EphID-urile sunt schimbate frecvent. Având în vedere cheia secretă a zilei , fiecare dispozitiv calculează , unde este este un șir fix, este o funcție pseudo-aleatorie, cum ar fi HMAC-SHA256 e este un cod de flux care produce octet. Acest flux este apoi împărțit în blocuri de 16 octeți și comandat aleatoriu pentru a obține EphID-urile zilei.

Specificatii tehnice

Protocolul DP-3T constă din două componente distincte: monitorizarea și înregistrarea întâlnirilor de mică distanță cu alți utilizatori ( strângere de mână între dispozitive) și semnalizarea unor astfel de întâlniri, astfel încât alți clienți să poată stabili dacă au fost în contact cu un pacient infectat (raport de infecție). La fel ca majoritatea protocoalelor de urmărire a contactelor, strângerea de mână a dispozitivului utilizează Bluetooth Low Energy pentru a găsi și a schimba informații cu clienții din apropiere, iar faza de raportare a infecției utilizează HTTPS pentru a încărca un raport pe un server central. De asemenea, la fel ca alte protocoale de raportare descentralizate, serverul central de raportare nu are niciodată acces la jurnalele de contact ale niciunui client; mai degrabă, raportul este structurat astfel încât clienții înșiși să poată obține individual orice contact din raport.

Strângeți mâna dispozitivului

Pentru a găsi și a comunica cu clienții din apropiere, protocolul folosește atât modul server, cât și modul client Bluetooth LE , schimbând modurile frecvent. [20] În modul server, dispozitivul emite EphID-ul său pentru a fi citit de clienți, în timp ce în modul client dispozitivul scanează orice servere din apropiere. [21] Când un client și un server se întâlnesc, clientul citește EphID-ul serverului și apoi trimite EphID-ul său către server. Cele două dispozitive stochează apoi meciul în jurnalele lor de contact respective, precum și o marcă de timp aproximativă și puterea semnalului. Puterea semnalului este utilizată ulterior ca parte a procesului de raportare a infecției pentru a estima distanța dintre un pacient infectat și utilizator.

Raportarea infecției

Atunci când este raportată o infecție, aceasta este trimisă către un server central de raportare controlat de autoritatea locală de sănătate. Înainte ca un utilizator să poată trimite un raport, autoritatea medicală trebuie să confirme mai întâi infecția și să genereze un cod care autorizează clientul să încarce raportul. Autoritatea sanitară informează, de asemenea, pacientul în ziua începerii raportului de trimis (indicat ca ). Clientul încarcă apoi perechea Și către serverul central de raportare, iar alți clienți din rețea vor descărca raportul ulterior. Folosind același algoritm folosit pentru a genera EphID-urile originale, clienții pot reproduce toate EphID-urile utilizate în perioada trecută începând cu ziua . În acest fel, aceștia pot compara raportul cu jurnalul de contact local pentru a determina dacă utilizatorul se afla în imediata apropiere a unui pacient infectat.

Pe tot parcursul protocolului, autoritatea sanitară nu are niciodată acces la jurnalele de contact și este utilizată doar pentru a diagnostica infecția pacienților și pentru a autoriza pacienții infectați să trimită rapoarte. [22]

Analiza epidemiologică

Când un utilizator instalează o aplicație compatibilă cu protocolul DP-3T, acesta este întrebat dacă ar dori să opteze pentru partajarea datelor cu epidemiologii . Dacă utilizatorul este de acord, atunci când se confirmă faptul că a fost în contact strâns cu un pacient infectat, intrarea respectivă din jurnalul de contact care conține întâlnirea este trimisă unui server central pentru analize statistice. Pentru a împiedica terții să detecteze potențiale infecții prin detectarea unor astfel de încărcări, rapoartele sunt trimise la intervale regulate împreună cu rapoarte fictive, care nu se disting de cele originale, care sunt trimise chiar și atunci când nu există date de transmis.

Interacțiunea dintre autoritățile sanitare

Pentru a facilita compatibilitatea între aplicațiile DP-3T gestionate de autorități medicale separate, aplicațiile mențin o listă locală a regiunilor pe care le vizitează un utilizator. Regiunile sunt zone întinse care corespund direct jurisdicției autorității sanitare; locația exactă nu este înregistrată. Aplicația client se va conecta ulterior la servere de raportare centrale din aceste regiuni și va prelua rapoartele de pe serverele lor, precum și de pe serverul de raportare central din regiunea lor. În plus, aplicația client va trimite și raportul către aceste servere în cazul în care utilizatorul va fi infectat.

Atacuri asupra DP-3T și critici

Expertul în criptografie și securitate Serge Vaudenay, analizând securitatea DP-3T [23], a susținut că unele măsuri de protecție a datelor cu caracter personal introduse în DP-3T ar putea avea un efect opus celui dorit; în special persoanele infectate și cele care au intrat în contact cu astfel de persoane ar putea fi dezanonimizate [24] .

Opera lui Vaudenay prezintă numeroase atacuri asupra DP-3T și a sistemelor similare. Ca răspuns, grupul DP-3T spune că din cele douăsprezece riscuri pe care le prezintă Vaudenay, opt sunt prezente și în sistemele centralizate, trei nu funcționează și unul, care implică acces fizic la telefon, funcționează, dar poate fi atenuat. [25] Într-o lucrare ulterioară [26] a lui Vaudenay examinează atacurile împotriva sistemelor de urmărire atât centralizate, cât și descentralizate și referindu-se la atacurile împotriva persoanelor infectate concluzionează că comparând arhitecturile centralizate și descentralizate se poate observa că atacurile asupra arhitecturilor descentralizate nu pot fi recunoscute, pot fi implementate pe scară largă și că contramăsurile propuse reușesc cel mai bine să atenueze daunele numai într-un număr limitat de scenarii posibile. În schimb, sistemele centralizate pot oferi un număr mai mare de contramăsuri. [27]

În aceeași lucrare [26] Vaudenay susține că, deoarece nici abordările centralizate și nici descentralizate nu oferă un nivel suficient de protecție a vieții private, ar trebui explorate soluții diferite, în special prin sugerarea ConTra Corona [28] , Epione [29] și Pronto-C2 [ 30] ca alternative posibile.

Tang [31] a analizat sistemele majore de urmărire a contactelor și a arătat că DP-3T este predispus la ceea ce el numește „atacuri de identificare țintite”.

Atacurile teoretice asupra DP-3T au fost simulate [32] , demonstrând că pe prima versiune a sistemului DP-3T o terță parte poate efectua o urmărire permanentă și foarte simplă a utilizatorilor care și-au încărcat voluntar identificatorii folosind o mare flotă de Bluetooth Dispozitive cu consum redus de energie .

Notă

- ^ (EN) Rift se deschide peste aplicațiile europene de urmărire a contactelor cu coronavirus , în New York Times, 20 aprilie 2020, ISSN 0362-4331 Adus pe 21 aprilie 2020 .

- ^ Jason Bay, Joel Kek, Alvin Tan, Chai Sheng Hau, Lai Yongquan, Janice Tan, Tang Anh Quy, Government Technology Agency , https://bluetrace.io/static/bluetrace_whitepaper-938063656596c104632def383eb33b3c.pdf . Adus pe 12 aprilie 2020 .

- ^ (RO) Contactul Covid-19 de la Apple și Google urmărește un risc de confidențialitate? , în Wired , ISSN 1059-1028 . Adus la 18 aprilie 2020 .

- ^ (RO) Fortune, https://fortune.com/2020/04/20/coronavirus-contact-tracing-privacy-europe-pepp-pt-dp3t-covid-19-tracking/ . Adus pe 21 aprilie 2020 .

- ^ (EN) CoinDesk, 20 aprilie 2020, https://www.coindesk.com/european-contact-tracing-consortium-faces-wave-of-defections-over-centralization-concerns Adus pe 21 aprilie 2020 .

- ^ (EN) Rift se deschide peste aplicațiile europene de urmărire a contactelor cu coronavirus în Reuters, 20 aprilie 2020. Adus pe 21 aprilie 2020.

- ^ GitHub , https://github.com/DP-3T/documents/blob/master/DP3T%20-%20Simplified%20Three%20Page%20Brief.pdf . Adus la 22 aprilie 2020 .

- ^ ( EN ) TechCrunch , https://social.techcrunch.com/2020/04/24/apple-and-google-update-joint-coronavirus-tracing-tech-to-improve-user-privacy-and-developer- flexibilitate / . Adus la 26 aprilie 2020 .

- ^ (RO) Christina Farr, CNBC, 28 aprilie 2020 https://www.cnbc.com/2020/04/28/apple-iphone-contact-tracing-how-it-came-together.html . Adus pe 29 aprilie 2020 .

- ^ (EN) GitHub, https://github.com/DP-3T/dp3t-sdk-ios#introduction Adus la 6 mai 2020 .

- ^ (RO) GitHub, https://github.com/DP-3T/dp3t-sdk-android#introduction Adus la 6 mai 2020 .

- ^ (RO) SWI swissinfo.ch, SWI swissinfo.ch, https://www.swissinfo.ch/eng/sci-tech/digital-solution_contact-tracing-app-could-be-launched-in-switzerland-within- săptămâni / 45706296 . Adus pe 21 aprilie 2020 .

- ^ ( DE ) OTS.at , https://www.ots.at/presseaussendung/OTS_20200422_OTS0052/stopp-corona-app-weiterentwicklung-mit-hilfe-der-zivilgesellschaft . Adus la 22 aprilie 2020 .

- ^ E -Estonia , 24 aprilie 2020, https://e-estonia.com/trace-covid-19- While-respecting-privacy / . Adus la 26 aprilie 2020 .

- ^ (EN) Sitra, https://www.sitra.fi/en/news/vaasan-keskussairaala-pilotoi-koronalle-altistuneiden-tunnistamisessa-auttavaa-ketju-sovellusta/ Adus pe 29 aprilie 2020 .

- ^ ( DE ) www.handelsblatt.com , https://www.handelsblatt.com/technik/forschung-innovation/corona-tracking-helmholtz-zentrum-erwartet-start-der-corona-app-in-den-naechsten- wochen / 25788696.html . Adus pe 29 aprilie 2020 .

- ^ ( EN ) TechCrunch , https://social.techcrunch.com/2020/04/20/frances-inria-and-germanys-fraunhofer-detail-their-robert-contact-tracing-protocol/ . Adus la 22 aprilie 2020 .

- ^ ncase.me , https://ncase.me/contact-tracing/ . Adus pe 19 aprilie 2020 .

- ^ (EN) 🇸🇬 Frank Liauw, mediu, 9 aprilie 2020, https://medium.com/@frankvolkel/tracetogether-under-the-hood-7d5e509aeb5d Adus la 18 aprilie 2020 .

- ^ ( EN ) GitHub , https://github.com/DP-3T/dp3t-sdk-android/blob/develop/dp3t-sdk/sdk/src/main/java/org/dpppt/android/sdk/internal/ TracingService.java . Adus pe 24 aprilie 2020 .

- ^ (EN) Nordic DevZone, https://devzone.nordicsemi.com/f/nordic-qa/71/what-is-a-client-and-server-in-ble Adus pe 24 aprilie 2020 .

- ^ (EN) DP-3T / documents , pe GitHub. Adus pe 2 iunie 2020 .

- ^ Arhiva IACR ePrint , https://eprint.iacr.org/eprint-bin/getfile.pl?entry=2020/399&version=20200409:125022&file=399.pdf . Adus pe 7 mai 2020 .

- ^ Analiza DP3T între Scylla și Charybdis ( PDF ), la eprint.iacr.org .

- ^ The DP-3T Project, github.com , 23 aprilie 2020, https://github.com/DP-3T/documents .

- ^ a b arhiva IACR ePrint , https://eprint.iacr.org/eprint-bin/getfile.pl?entry=2020/531&version=20200507:064545&file=531.pdf . Adus pe 7 mai 2020 .

- ^ Centralizat sau Descentralizat? Dilema de urmărire a contactelor ( PDF ), pe eprint.iacr.org .

- ^ arXiv , http://eprint.iacr.org/2020/505 . Adus pe 9 mai 2020 .

- ^ arXiv , https://arxiv.org/abs/2004.13293 . Adus pe 7 mai 2020 .

- ^ Arhiva IACR ePrint , https://eprint.iacr.org/2020/493 . Adus pe 7 mai 2020 .

- ^ arXiv , https://arxiv.org/abs/2004.06818 . Adus pe 7 mai 2020 .

- ^ github , https://github.com/oseiskar/corona-sniffer . Adus pe 7 mai 2020 .

Elemente conexe

- BlueTrace

- Protocol TCN

- Pistă de proximitate paneuropeană pentru respectarea vieții private

- Proiect de urmărire a contactelor Google / Apple